APK反编译和签名是移动应用开发和安全领域中非常重要的概念。下面我将对APK反编译和签名进行详细介绍。

一、APK反编译:

APK反编译是指将已经打包成APK格式的应用程序重新解析为源代码、资源文件和其他组件的过程。反编译APK可以帮助开发者了解代码结构、优化性能、修复漏洞等等。同时,黑客也可能利用APK反编译来窃取应用程序的源代码、插入恶意代码或者逆向工程,因此APK的安全性也是一个需要关注的问题。

1.工具介绍:

在进行APK反编译前,我们需要使用一些反编译工具。以下是几个常用的反编译工具:

– Apktool:Apktool是一个开源的反编译工具,可以将APK文件解析成资源文件和Smali文件(类

似于Java字节码文件)。

– jadx:jadx是一个基于Java的工具,可以将APK反编译为Java源android手机在哪里看安装的证书文件,也可以直接查看XML文件和资源文件。

– Dex2Jar:Dex2Jar是一个将DEX文件(Android编译后的字节码)转换成Jar文件的工具,方便后续的反编译。

– JD-GUI:JD-GUI是一个反编译工具,可以将jar文件反编译成Java源文件。

2.步骤:

下面是进行APK反编译的一般步骤:

– 第一步,使用Apktool将APK文件解析成资源文件和Smali文件。

– 第二步,使用Dex2Jar将APK中的DEX文件转换成Jar文件。

– 第三步,使用JD-GUI等工具打开Jar文件,查看反编译生成的Java源文件。

二、APK签名:

APK签名是将应用程序与开发者进行关联的过程,用于验证应用是否是由开发者发布的。签名可以保证应用在传输和安装过程中的完整性和不可篡改性。

1.签名原理:

在Android应用开发中,签名使用了非对称加密算法,具体过程如下:

– 开发者生成一对密钥,包括公钥和私钥。

– 开发者将应用使用私钥进行签名。

– 签名过程会生成一个数字签名,用于验证应用的完整性和真实性。

– 用户在下载和安装应用时,系统会使用开发者提供的公钥进行验证。

2.签名流程:

下面是APK签名的一般流程:

– 第一步,生成密钥库:开发者使用Java的keytool命令生成一个密钥库文件,该文件包含公钥和私钥。

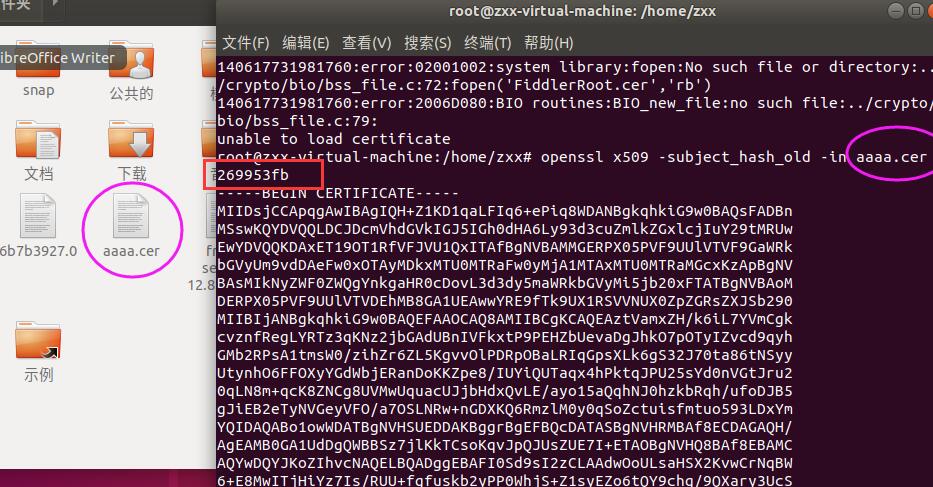

android打包签名流程– 第二步,创建数字证书:开发者使用密钥库文件生成一个数字证书,该证书含有开发者的信息和公钥。

– 第三步,签名APK:开发者使用签名工具(如jarsigner)将APK文件与私钥进行签名,生成一个带有签名信息的APK文件。

– 第四步,验证APK:在应用程序安装时,系统会使用签名信息中的公钥验证APK的完整性和真实性。

总结:

APK反编译和签名是移动应用开发和安全领域中重要的概念。反编译可以帮助开发者了解应用的内部实现细节,同时也需要注意防范黑客的反编译攻击。签名可以验证应用的完整性和真实性,确保应用的安全性。了解APK反编译和签名的原理和流程可以帮助开发者更好地保护和优化自己的应用程序。