Android应用程序打包是将开发好的应用程序(以.apk格式)发布到市场或其他平台的过程。而APK加固是一种保护应用程序安全的方式,它通过对原始应用程序进行修改和优化,增加了各种安全措施,防止应用程序被反编译、篡改或破解。本文将简要介绍Android打包和APK加固的原理及详细步骤。

1. Android应用程序打包

Android应用程序打包需要以下步骤:

1.1. 设置应用程序信息

在开发环境中,我们需要设置应用程序的基本信息,比如应用程序名称、图标、版本号等。这些信息可以在应用程序清单文件(AndroidManifest.xml)中进行配置。

1.2. 编译源代码

在进行打包之前,我们需要将源代码编译为可执行文件。Android使用Java编程语言进行开发,所以我们需要将Java源代码编译为字节码文件(.class文件)。

1.3. 资源打包

Android应用程序不仅包含Java代码,还包含了各种资源文件,比如图片、布局文件、字符串等。在打包过程中,需要将这些资源文件打包到最终的应用程序中。资源文件的打包是通过Android资源打包工具(aapt)来完成的。

1.4. 生成签名文件

为了确保应用程序的安全性,每个Android应用程序都需要使用数字证书进行签名。签名文件包含了开发者的身份信息以及应用程序的证书。我们可以使用Java的keytool工具来生成签名文件。

1.5. 安装应用程序

当应用程序打包完成后,我们可以使用ADB(Android Debug Bridge)工具将应用程序安装到测试设备或模拟器上进行测试。

2. APK加固原理

APK加固的目的是为了保护应用程序的安全,阻止黑客通过反编译、篡改或破解的方式窃取应用程序的代码或数据。APK加固主要通过以下几种方式来实现:

2.1. 加密代码

一种常见的APK加固方式是对应用程序的Java代码进行加密。这样即使应用程序被反编译,黑客也无法直接获取到可读的源代码。加密代码需要在应用程序运行时进行解密,这通常需要将解密代码嵌入到原始应用程序中。

2.2. 检测和防止反编译

黑客会尝试使用反编译工具分析应用程序的代码和逻辑,以获取应用程序的敏感信息。为了防止反编译,APK加固工具会增加各种反反编译的措施,比如对代码进行混淆、使用动态加载、添加反调试和反动态分析等技术。

2.3. 检测和防止篡改打包编译apk

黑客可能会修改应用程序的代码或资源文件,以达到恶意的目的。为了防止篡改,APK加固工具会对应用程序进行完整性检测,以确保应用程序的代码和资源没有被修改。

2.4. 检测和防止破解

黑客可能会通过破解应用程序的授权验证来获得免费使用的权利。为了防止破解,APK加固工具会对应用程序进行加固和混淆,增加破解的难度。同时,它还可以使用各种反调试和反破解的技术来防止黑客破解应用程序。

3. APK加固详细步骤

APK加固的详细步骤可以如下:

3.1. 准备工作

首先,我们需要准备加固工具和签名

文件。加固工具可以在市场上购买或下载,签名文件需要使用keytool工具生成。

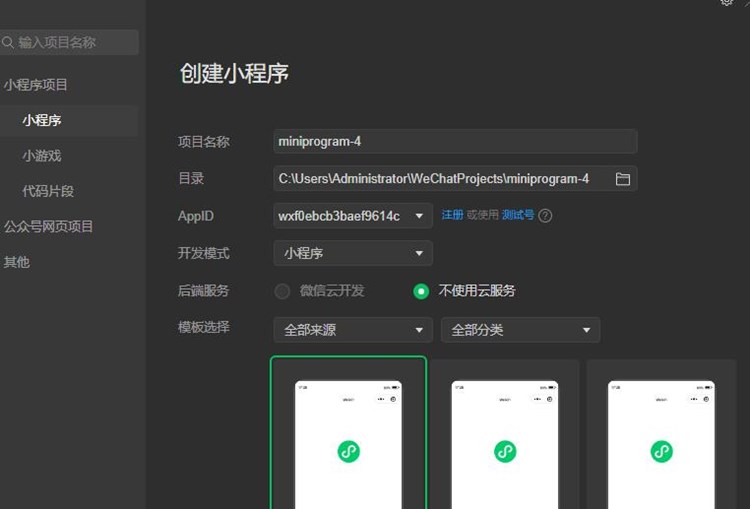

3.2. 打包原始应用程序

使用上述提到的打包步骤,将原始应用程序安卓开发创建apk打包成未加固的APK文件。

3.3. 使用加固工具对APK进行加固处理

使用加固工具,按照工具的使用说明进行操作,对APK文件进行加固处理。加固工具会对APK的代码和资源进行优化和加密。

3.4. 重新签名加固后的APK文件

由于加固工具会对APK文件进行修改,所以我们需要重新签名加固后的APK文件,以确保它是有效和安全的。我们可以使用签名文件和jarsigner工具来完成重新签名的过程。

3.5. 测试加固后的APK文件

使用ADB工具将加固后的APK文件安装到测试设备或模拟器上进行测试。确保应用程序在加固后的状态下仍然正常运行。

4. 总结

本文简要介绍了Android应用程序打包和APK加固的原理及详细步骤。通过了解这些信息,我们可以更好地保护我们的应用程序安全,并防范黑客的攻击。当然,还有其他更复杂和先进的应用程序保护技术,需要开发者根据实际情况选择合适的方法来保护应用程序的安全。